Эволюция Zero Trust: От концепции к стандарту в 2026 году

А ведь помните, Zero Trust начинался как радикальная идея «никому не верь». Сегодня же, к 2026-му, он стремительно мутирует в нечто большее — фактический отраслевой стандарт. Это уже не просто модный термин, а базовая гигиена кибербезопасности, вплетённая в саму ткань ИТ-инфраструктур. Интересно наблюдать, как некогда революционная парадигма становится рутиной, обязательной для выживания в цифровом ландшафте.

От периметра к идентичности: почему классические модели устарели

Представьте себе крепость с неприступными стенами. Прекрасно, правда? Но что, если угроза уже внутри? Именно это и происходит с устаревшей моделью безопасности «периметра». Современная IT-среда — это облака, удалённые сотрудники и личные устройства. Чёткой границы больше нет, а значит, защищать нужно не сеть, а каждую отдельную попытку доступа к чему бы то ни было.

Zero Trust как бизнес-императив, а не просто ИТ-проект

А ведь многие до сих пор заблуждаются, считая Zero Trust очередной технологической «примочкой» для отдела инфобезопасности. Увы, это в корне неверно. Подход «Никому не верь» трансформируется в полноценную бизнес-стратегию, напрямую влияющую на устойчивость компании, её репутацию и способность заключать контракты. Без его интеграции в бизнес-процессы любая защита будет неполноценной и, проще говоря, дырявой.

Ключевые компоненты Zero Trust в 2026 году

К 2026 году архитектура Zero Trust эволюционирует, интегрируя поведенческую аналитику и непрерывную адаптивную аутентификацию. На смену статичным политикам приходят динамические, оценивающие риски в реальном времени. Ключевым становится единое управление идентификацией (Identity Fabric), объединяющее гибридные среды. Повсеместное использование конфиденциальных вычислений для защиты данных «в покое» и «в движении» — уже не опция, а необходимость.

ИИ-драйверы для непрерывной верификации и анализа рисков

Искусственный интеллект становится тем самым «мозгом», который переводит Zero Trust из статичной концепции в живую, дышащую систему. Вместо периодических проверок мы получаем перманентный аудит в реальном времени. Представьте себе алгоритмы, которые не просто фиксируют аномалии, а прогнозируют векторы атак, анализируя поведенческие паттерны тысяч пользователей. Это уже не просто защита, а предвосхищение угроз, где каждый доступ — это динамически вычисляемый уровень риска.

Автоматизация политик безопасности и комплаенс-отчетности

К 2026 году ручное управление доступом станет анахронизмом. Политики безопасности будут динамически генерироваться и применяться системами ИИ, анализирующими контекст в реальном времени. Это, в свою очередь, кардинально изменит комплаенс-отчетность: данные для аудита будут формироваться автоматически, практически без участия человека. Представляете, насколько это снизит операционную нагрузку и риск ошибок?

Взгляд в будущее: Тренды и вызовы

К 2026 году концепция Zero Trust окончательно перестанет быть просто модным термином, превратившись в базовый принцип архитектуры. Увы, нас ждёт усложнение: политики будут динамически адаптироваться к контексту сессии, а не просто блокировать доступ. Это, впрочем, породит новые головные боли — например, необходимость балансировать между безопасностью и юзабилити.

Ожидается взрывной рост роли искусственного интеллекта для анализа поведенческих аномалий в реальном времени. Системы станут проактивными, научатся предсказывать инциденты, а не просто реагировать на них. Но здесь же таится и главная уязвимость — потенциальная возможность атак на сами алгоритмы машинного обучения.

Интеграция с регуляторными требованиями (GDPR, NIS2, ФЗ-152)

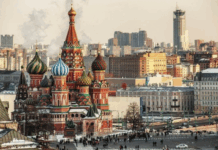

Принципы Zero Trust, что любопытно, органично ложатся в рамки современных регуляторных норм. Архитектура, по умолчанию требующая строгой аутентификации и минимальных привилегий, фактически автоматизирует соблюдение ключевых положений GDPR о защите персональных данных. Она же становится стратегическим активом для соответствия директиве NIS2, предъявляющей жёсткие требования к безопасности сетей и информации. В российском правовом поле модель «нулевого доверия» предлагает технологический фундамент для выполнения предписаний печально известного ФЗ-152, превращая абстрактные нормы в конкретные технические политики.

Защита цепочек поставок и квантовые угрозы

К 2026 году парадигма Zero Trust неизбежно распространится на всю цепочку поставок ПО. Ведь уязвимость даже одного стороннего компонента способна обрушить всю тщательно выстроенную защиту. Появятся, вероятно, системы непрерывной верификации каждого «кирпичика» в программном стеке. А на горизонте уже маячит новая, почти фантастическая угроза — квантовые компьютеры, способные взломать сегодняшнюю криптографию. И это уже не сюжет для фантастического романа, а вполне осязаемый риск, к которому пора готовиться уже сейчас.