Введение: Новая парадигма безопасности данных

К 2026 году концепция DataOps окончательно перестала быть просто методологией. Она превратилась в целую экосистему, где скорость разработки сталкивается с жёсткими требованиями комплаенса. Безопасность здесь — не барьер, а встроенный компонент каждого конвейера данных. Это, пожалуй, единственный способ выжить в современном ландшафте угроз.

Эволюция DataOps и вызовы 2026 года

К 2026 году DataOps окончательно переросла свою первоначальную, чисто техническую роль. Теперь это не просто автоматизация конвейеров, а сложнейшая философия управления жизненным циклом данных. Основной вызов — удержать хрупкий баланс между стремительной скоростью доставки аналитики и жёсткими требованиями безопасности в условиях растущего числа нормативных актов. Парадоксально, но чем быстрее мы хотим получать данные, тем больше времени приходится тратить на встроенный, а не «прикрученный» позже, комплаенс.

Почему комплаенс — краеугольный камень DataOps

Представьте, что вы строите скоростной поезд (это ваш DataOps), но забыли проложить рельсы по правилам. Комплаенс — это и есть те самые рельсы. Без них даже самая передовая аналитика и автоматизация просто рухнет под грузом штрафов и потери доверия. Это не бюрократия, а фундамент, позволяющий данным течь быстро, но безопасно.

Стратегия безопасности в DataOps-цикле

Представьте, что безопасность — это не сторож у ворот, а невидимый спутник, сопровождающий каждый этап работы с данными. В DataOps-цикле 2026 года защита вплетена в саму ткань процессов. Мы говорим о сквозном шифровании, автоматическом сканировании артефактов в пайплайнах и политиках, которые адаптируются к контексту данных. Это уже не просто контроль доступа, а интеллектуальный комплаенс, работающий в реальном времени.

Shift Left: Встраивание безопасности на этапе проектирования

Вместо того чтобы «прикручивать» защиту в конце, подход Shift Left настоятельно рекомендует думать о безопасности буквально с первых набросков архитектуры. Это позволяет выявить потенциальные уязвимости в данных и процессах ещё до написания кода, что, согласитесь, гораздо дешевле и эффективнее запоздалых исправлений.

Автоматизированный мониторинг и реагирование на инциденты

К 2026 году ручное управление безопасностью данных станет анахронизмом. Внедряются автономные системы, которые не просто фиксируют аномалии, а молниеносно их купируют — скажем, изолируя скомпрометированный сегмент конвейера. Это уже не просто защита, а создание саморегулирующейся, иммунной экосистемы данных.

Представьте себе платформу, которая предвосхищает вектор атаки, используя предиктивные модели. Она не ждет сигнала тревоги, а упреждающе ужесточает политики доступа при малейшем подозрении на фишинг. Такой подход кардинально сокращает «время жизни» инцидента.

Технологии и практики будущего

К 2026 году нас ждёт взрывное распространение так называемого «конфиденциального вычисления» (Confidential Computing). Представьте: данные шифруются не только в состоянии покоя или при передаче, но и непосредственно во время обработки в памяти процессора. Это кардинально меняет правила игры, сводя на нет многие классические угрозы. Параллельно с этим, автономные системы мониторинга комплаенса, питаемые искусственным интеллектом, будут проактивно выявлять аномалии, а не просто реагировать на инциденты. Интересно, но такая глубокая автоматизация породит и новые этические дилеммы, о которых сегодня мы лишь задумываемся.

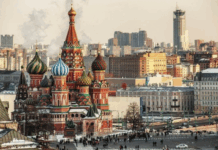

Confidential Computing для обработки в облаке

К 2026 году парадигма Confidential Computing становится краеугольным камнем DataOps. Ведь речь идёт не просто о шифровании «на покое», а о создании доверенных сред исполнения (TEE) прямо в процессоре. Представьте: ваши самые чувствительные данные обрабатываются в зашифрованном виде даже в оперативной памяти облачного провайдера. Это кардинально меняет подход к безопасности, сводя на нет многие классические угрозы, связанные с уязвимостью гипервизора или персонала поставщика услуг.

AI-помощники для аудита и управления доступом

К 2026 году искусственный интеллект станет незаменимым партнёром в вопросах безопасности данных. Представьте себе систему, которая не просто фиксирует доступ, а проактивно выявляет аномальные паттерны поведения, предвосхищая инсайдерские угрозы. Такие помощники смогут автоматизировать рутинные запросы на доступ, но, что куда важнее, они научатся оспаривать сомнительные привилегии, предлагая обоснованные рекомендации. Это уже не просто автоматизация, а создание интеллектуального комплаенс-контура, работающего в режиме нон-стоп.