Что такое пост-квантовая криптография (PQC)?

По сути, это новая генерация криптографических алгоритмов, созданных на опережение. Их ключевая особенность — устойчивость к атакам как с использованием обычных компьютеров, так и с привлечением квантовых. Если говорить проще, PQC — это наш криптографический щит в будущем, где квантовые машины станут обыденностью.

Угроза квантовых компьютеров для современной защиты

Пока что квантовые компьютеры — это скорее лабораторная диковинка, но их потенциальная мощь уже сегодня бросает вызов всей нашей цифровой безопасности. Представьте, что сложнейшие математические задачи, на которых держится шифрование интернет-банкинга и мессенджеров, станут для них сущими пустяками. Алгоритм Шора, например, теоретически способен взломать широко используемые асимметричные криптосистемы, такие как RSA и ECC. Это не отдалённая фантастика — угроза становится всё более осязаемой.

Новые математические задачи — основа PQC

В отличие от классических RSA и ECC, пост-квантовая криптография опирается на задачи, которые пока остаются сложными даже для квантовых компьютеров. Это, например, проблема нахождения кратчайшего вектора в решётках или разложение многочленов в кольцах ошибок. Эти математические структуры, что любопытно, известны давно, но их криптографический потенциал раскрылся лишь с появлением новой угрозы.

Ключевые области для применения PQC

Первыми кандидатами на переход станут, конечно же, государственные структуры и финансовый сектор, где защита данных — вопрос национальной безопасности и миллиардных транзакций. Но не стоит забывать и о стремительно растущем «Интернете Вещей»: миллиарды устройств, от умных счётчиков до медицинских датчиков, потребуют криптостойкости на десятилетия вперёд. Инфраструктура открытых ключей (PKI), лежащая в основе доверия в интернете, также ждёт своей очереди на апгрейд.

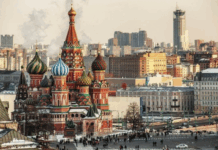

Защита государственных секретов и инфраструктуры

Представьте, что фундамент национальной безопасности внезапно становится уязвим. Именно это и грозит традиционным алгоритмам шифрования с появлением квантовых компьютеров. Пост-квантовая криптография — это не просто опция, а насущная необходимость для защиты коммуникаций между ведомствами, секретных архивов и, что особенно важно, критической инфраструктуры: энергосетей, систем водоснабжения и финансовых потоков. Переход нужно начинать уже сейчас, ведь злоумышленники могут сегодня перехватить и заархивировать зашифрованные данные, чтобы взломать их завтра, когда технологии позволят.

Безопасность финансовых транзакций и IoT

Представьте, что ваш умный холодильник или автомобиль станет лазейкой для атаки на банковскую систему. Пост-квантовые алгоритмы создают новый фундамент безопасности, где даже квантовый компьютер не сможет взломать шифр. Это критически важно для защиты микротранзакций в IoT и многомиллиардных денежных переводов.

Практические шаги для подготовки к 2026 году

Начните с криптографического аудита: составьте реестр всех систем, где используются уязвимые алгоритмы. Затем разработайте поэтапный план миграции, выделив пилотные проекты для тестирования новых решений. Не откладывайте обучение команды – специалисты по кибербезопасности уже сегодня должны погружаться в основы пост-квантовых стандартов.

Инвентаризация систем и создание плана миграции

Первый шаг — тотальный аудит. Нужно выявить абсолютно все системы, где задействованы уязвимые алгоритмы, от банальных SSL-сертификатов до сложных внутренних протоколов. Затем формируется детальный, пошаговый план перехода. И здесь важно не просто заменить один алгоритм на другой, а спланировать процесс так, чтобы избежать простоев и обеспечить обратную совместимость на переходный период.

Тестирование PQC-решений и обучение персонала

Внедрение пост-квантовых алгоритмов — это не просто «установил и забыл». Требуется тщательное пилотирование в изолированном контуре, чтобы оценить реальную нагрузку на системы. Параллельно крайне важно начать обучать инженеров и администраторов, ведь многие старые подходы к безопасности станут попросту неактуальны. По сути, это двойной вызов: и технологический, и кадровый.