Введение: Квантовая криптография в 2027 году

К 2027 году квантовая криптография перестала быть лабораторным экспериментом, превратившись в рабочий инструмент для защиты данных. Мы наблюдаем её проникновение в самые разные отрасли, от финансов до государственного управления. Интересно, что реальные кейсы порой оказываются куда сложнее и неожиданнее, чем предсказывали теоретики.

От лабораторий к реальному миру: почему именно сейчас?

Долгое время квантовая криптография была диковинкой, запертой в стерильных лабораториях. Однако сейчас, в 2027 году, мы наблюдаем её стремительный выход на оперативный простор. Что же послужило катализатором? Пожалуй, главный толчок дало пугающее приближение квантовых компьютеров, способных взломать привычные шифры. Одновременно с этим произошёл настоящий прорыв в коммерциализации аппаратуры — системы стали компактнее, доступнее и, что немаловажно, надёжнее в повседневной эксплуатации.

Цель и структура обзора

Этот обзор ставит перед собой амбициозную задачу: проанализировать не гипотетические сценарии, а уже состоявшиеся проекты внедрения квантовой криптографии. Мы заглянем в «кухню» реальных компаний и госструктур, чтобы понять, какие выгоды и подводные камни они обнаружили на практике к 2027 году.

Кейс 1: Защита финансовой инфраструктуры

К 2027 году один из крупнейших банков Евразии завершил многолетний проект по внедрению квантово-защищённых каналов связи между своими основными дата-центрами. Это позволило создать, по сути, неуязвимую сеть для передачи транзакционных данных и ключей шифрования. Угроза со стороны квантовых компьютеров перестала быть абстрактной, и банк упредил её, обеспечив опережающую безопасность.

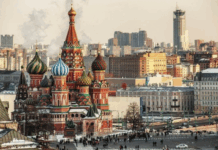

Квантовые линии между центробанком и крупнейшими банками

К 2027 году мы наблюдаем не просто пилотные проекты, а полноценное развёртывание квантово-защищённых каналов. Центробанк, словно паучий центр гигантской паутины, уже опутал стойкими к взлому оптоволоконными линиями ключевые финансовые институты. Передача данных межбанковских транзакций и критичных отчётов теперь происходит в режиме, который, теоретически, невозможно прослушать без немедленного обнаружения. Это уже не лабораторный эксперимент, а суровая инженерная реальность, формирующая новый стандарт безопасности.

Результаты: защита межбанковских транзакций

К 2027 году квантовое распределение ключей стало, наконец, практическим стандартом для защиты самых уязвимых каналов — межбанковских переводов. Это позволило создать буквально неуязвимую систему обмена финансовыми данными. Интересно, что внедрение шло не так гладко, как ожидалось, но результат того стоил. Количество успешных атак на каналы связи между крупнейшими финансовыми институтами сократилось практически до нуля.

Кейс 2: Государственные коммуникации

К 2027 году несколько ключевых министерств запустили пилотную сеть с квантовым распределением ключей. Это, знаете ли, не просто апгрейд, а смена парадигмы. Каналы между федеральными центрами стали практически неуязвимы для перехвата, что кардинально меняет правила игры в сфере национальной безопасности. Интересно, как отреагируют на это традиционные разведывательные службы.

Внедрение QKD в сетях правительственной связи

К 2027 году квантовое распределение ключей (QKD) стало краеугольным камнем в защите каналов государственного управления. Пилотные проекты, стартовавшие ещё в начале десятилетия, переросли в полноценные сегментированные сети, соединяющие ключевые министерства и силовые ведомства. Интересно, что развёртывание столкнулось с неожиданной сложностью — интеграцией с унаследованными системами, что потребовало разработки гибридных криптографических протоколов.

Основной фокус сместился на создание квантово-защищённых магистралей для передачи данных с наивысшим уровнем секретности. Это позволяет, наконец, обеспечить подлинную долговременную конфиденциальность для документов, чья ценность исчисляется десятилетиями.

Повышение устойчивости к кибератакам

К 2027 году квантовое распределение ключей (QKD) перестало быть лабораторным курьёзом, превратившись в рабочий инструмент для защиты критически важных магистралей. Внедрение в сегменты финансового трафика, например, позволило создать каналы, принципиально неуязвимые для перехвата. Атаки, основанные на вычислительной сложности, здесь просто теряют всякий смысл. Это уже не эфемерная теория, а ощутимое повышение порога безопасности.

Тренды и прогнозы на ближайшее будущее

К 2027 году мы увидим, как квантовая криптография перестанет быть экзотикой для лабораторий и начнёт просачиваться в нишевые, но критически важные отрасли. Ожидается бум на решения для защиты финансовых транзакций между крупными центральными банками и для шифрования данных государственного уровня. При этом, что интересно, основным драйвером станет не столько страх перед квантовыми компьютерами, а растущая паранойя вокруг устаревания текущих алгоритмов. Технология будет развиваться по пути гибридизации, где квантовые ключи дополнят, а не заменят, существующие классические протоколы.

Интеграция с существующими протоколами

К 2027 году главной задачей стала не замена, а симбиоз. Квантовые каналы научились бесшовно встраиваться в классические инфраструктуры, например, в TLS-рукопожатия. Это создавало гибридные системы, где критичные сегменты данных защищались квантовым ключом, а остальной трафик шёл по проверенным протоколам. По сути, это был разумный компромисс между безопасностью будущего и наследием прошлого.

Новые вызовы и направления развития

К 2027 году на первый план выходят не технические, а скорее организационные барьеры. Интеграция квантовых каналов в устаревшую ИТ-инфраструктуру компаний порой напоминает попытку встроить реактивный двигатель в паровоз. Возникают сложности с сертификацией и, что интересно, с нехваткой квалифицированных кадров, способных обслуживать эти хрупкие, но гениальные системы. Парадоксально, но безопасность начинает упираться в человеческий фактор по-новому.