Введение в вызовы 2026 года

К 2026 году эксплуатация больших языковых моделей в он-прем средах сталкивается с уникальными угрозами. Речь уже не только о классических уязвимостях, но и о новых, почти философских дилеммах контроля над системами, способными к непредсказуемой эволюции. Старые парадигмы безопасности здесь попросту не работают.

Эволюция угроз для LLM в изолированных сетях

Изначально считалось, что физическая изоляция — надёжный щит. Увы, угрозы эволюционировали, сместившись от прямых атак к более изощрённым векторам. Теперь главную опасность представляют инсайдерские риски и целенаправленные атаки на цепочки поставок ПО, которые обходят периметр защиты. Концепция «доверенной среды» оказалась довольно хрупкой.

Появились и новые тактики, например, использование легитимных данных для скрытого извлечения модельных весов или внедрение стелс-бэкдоров в процессе тонкой настройки. Это уже не теоретические выкладки, а реальные сценарии, которые приходится прорабатывать.

Почему классический комплаенс недостаточен

Увы, традиционные подходы к комплаенсу, построенные на жёстких правилах и статичном контроле, попросту не поспевают за динамичной природой больших языковых моделей. Они не способны адекватно оценить стохастическое поведение ИИ, его непредсказуемую креативность и контекстуальную уязвимость. В итоге, организация остаётся с ложным чувством защищённости, в то время как реальные риски ускользают.

Стратегия безопасности для он-премиум LLM

Разработка защитной стратегии для локальных LLM в 2026 году выходит далеко за рамки простого антивирусного сканирования. Речь идёт о создании целостного, многоуровневого барьера. Ключевым становится проактивный мониторинг всех операций модели, а не просто реакция на инциденты. Необходимо внедрять строгие политики контроля доступа и регулярно проводить аудит «тёмных» данных, которые модель может необъяснимо запомнить.

Контроль доступа и управление идентификацией

В он-премис LLM-системах 2026 года контроль доступа выходит за рамки простых логинов и паролей. Речь идёт о внедрении контекстно-зависимых политик, где права на выполнение промпта определяются ролью пользователя, критичностью запрашиваемых данных и даже текущим временем. По сути, это создаёт динамический, многоуровневый барьер, минимизирующий риски утечки конфиденциальной информации.

Шифрование данных при хранении и передаче

В он-премис LLM-системах шифрование становится не просто опцией, а краеугольным камнем. Представьте, что ваши сырые промпты и сенситивные ответы — это конфиденциальная переписка. Её необходимо защищать и в состоянии покоя (AES-256 — нынешний стандарт), и в движении, используя TLS 1.3. Ведь уязвимость на любом этапе сводит на нет всю безопасность. Интересно, что некоторые организации уже экспериментируют с пост-квантовыми алгоритмами, предвосхищая будущие угрозы.

Обеспечение нормативного соответствия

Соблюдение требований GDPR, HIPAA или местных законов в он-прем среде — это не просто галочка. Речь идёт о сквозном контроле данных: от момента обучения модели до каждого её ответа. Приходится выстраивать сложные политики хранения и анонимизации логов, что порой превращается в настоящий квест. Без этого даже самая продвинутая LLM может стать источником колоссальных рисков.

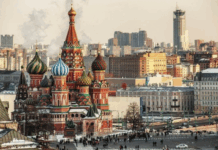

Адаптация под ФЗ-152 и отраслевые стандарты

Интеграция LLM в он-премис среду требует скрупулёзного подхода к ФЗ-152. Речь идёт не просто о технических настройках, а о выстраивании целостной архитектуры данных. Приходится учитывать, где и как модель обрабатывает персональные данные, что порой приводит к неочевидным решениям, например, сегментации контуров обработки внутри одного дата-центра.

Помимо федерального закона, давление оказывают и внутренние отраслевые стандарты, особенно в финансовом секторе. Получается своеобразный «комплаенс-коктейль», где общие требования к ИБ смешиваются со спецификой генеративного ИИ. И, честно говоря, это одна из самых сложных головоломок для архитекторов в 2026 году.

Процедуры аудита и документирования

Регулярные аудиты — это не просто формальность, а краеугольный камень безопасности. Предлагаю вести не просто журналы, а детальные нарративы всех инцидентов и решений по моделям. Это создаёт бесценный контекст для будущих расследований и, что важно, для отчётности перед регуляторами. Автоматизация сбора метрик — да, но без человеческого анализа и интерпретации этих данных не обойтись.

Заключение и ключевые тренды

К 2026 году безопасность LLM в он-прем средах будет определяться не столько базовым шифрованием, сколько адаптивным комплаенсом. Мы увидим, как системы начнут предвосхищать регуляторные изменения, а аудит превратится из рутины в непрерывный процесс. Интересно, что главным вызовом станет не технология, а управление «человеческим фактором» в этих сложных системах.

Автоматизация комплаенс-процессов

К 2026 году ручной аудит уступает место интеллектуальным системам. Представьте себе платформу, которая не просто проверяет логи, а в реальном времени анализирует контекст запросов, выявляя аномальные паттерны. Это уже не просто скрипты, а сложные агенты, способные адаптироваться под новые регуляторные требования практически на лету. Они самостоятельно генерируют отчёты для контролирующих органов, что кардинально снижает операционную нагрузку на команды безопасности.

Прогноз на ближайшее будущее

К 2026 году мы, вероятно, станем свидетелями ужесточения нормативных требований. Это подстегнёт развитие встроенных, а не надстроечных, систем комплаенса. Фактически, безопасность превратится в неотъемлемый атрибут архитектуры модели, а не в дорогостоящее дополнение. Появятся специализированные процессоры для шифрования данных прямо «на лету» во время инференса.