Введение в DID и вызовы 2026 года

Концепция децентрализованной идентичности (DID) стремительно эволюционирует, обещая вернуть пользователям контроль над их цифровыми «я». Однако к 2026 году на первый план выходят не столько технологические барьеры, сколько сложнейшие вопросы безопасности и нормативного соответствия. Экосистема сталкивается с парадоксом: как обеспечить и приватность, и тотальную прозрачность для регуляторов? Это, пожалуй, ключевая дилемма ближайшего будущего.

Что такое децентрализованная идентичность?

Представьте себе цифровой паспорт, который вы полностью контролируете, без единого центрального органа вроде государства или IT-гиганта. Это и есть децентрализованная идентичность (DID). Её суть — в переходе от хранения личных данных на серверах компаний к их размещению в личном цифровом кошельке пользователя. Вы сами решаете, кому, когда и какую информацию о себе раскрывать, используя для подтверждения лишь криптографические ключи.

Ключевые риски безопасности и комплаенс на текущем этапе

К 2026 году на первый план выходят не технические уязвимости, а сложности управления доступом и соблюдения регуляторных норм. Основная угроза — утеря приватных ключей пользователями, что ведёт к безвозвратной потере идентичности. Парадоксально, но системы, призванные дать контроль, создают новые точки отказа.

С комплаенс-стороны возникает головоломка: как применять законодательство, например, GDPR с его «правом на забвение», к неизменяемым реестрам? Это создаёт серьёзный юридический вакуум, заставляя компании идти на сложные архитектурные ухищрения.

Современные угрозы безопасности DID

К 2026 году вектор атак смещается от чисто технических уязвимостей к социальной инженерии и эксплуатации устаревших инфраструктурных компонентов. Злоумышленники всё чаще атакуют не сам децентрализованный идентификатор, а точки его интеграции с традиционными системами. Появляются изощрённые фишинговые схемы, нацеленные на кражу seed-фраз или ключей восстановления, что сводит на нет все криптографические преимущества. Угрозой становится и квантовые вычисления, постепенно подбирающиеся к устаревающим алгоритмам.

Парадокс, но риски возникают и из-за человеческого фактора — потери доступа к кошельку-хранителю. Не менее опасны скомпрометированные или морально устаревшие верификационные сервисы (VC Issuers), выдающие некорректные учетные данные, которые, увы, система воспринимает как легитимные.

Уязвимости управления приватными ключами

Сердцевина DID — приватный ключ, и именно здесь кроется главный парадокс. Пользователь получает полный суверенитет, но и стопроцентную ответственность. Потеря ключа равносильна цифровому забвению — восстановить доступ практически нереально. Угрозы варьируются от фишинговых атак до уязвимостей в непроверенных кошельках и простой человеческой небрежности. Получается, что технология, призванная усиливать контроль, сама создаёт новые точки отказа.

Фишинг и социальная инженерия в децентрализованных системах

Увы, децентрализация не стала панацеей от человеческой доверчивости. Злоумышленники мастерски адаптируют старые трюки, создавая фальшивые интерфейсы для подключения кошельков или поддельные предложения «аирдропов». Пользователь, соблазнённый перспективой лёгкой наживы, сам подписывает транзакцию, передающую контроль над его DID. Получается парадокс: технология, призванная вернуть людям власть над данными, становится мишенью для атак, эксплуатирующих нашу психологию.

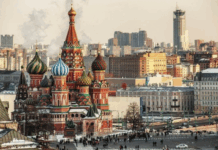

Комплаенс и регулирование

К 2026 году регулирование децентрализованной идентичности (DID) станет ключевым вызовом. Власти будут стремиться найти баланс между приватностью пользователей и требованиями законов, таких как KYC и AML. Это, знаете ли, создаст сложный ландшафт, где проектам придётся проявлять недюжинную гибкость, чтобы соответствовать разным, порой противоречивым, юрисдикциям.

Соответствие GDPR и eIDAS 2.0

Столкновение децентрализованного идентификатора (DID) с европейскими нормами — это, пожалуй, самый сложный пазл. С одной стороны, GDPR с его «правом на забвение» требует возможности удалить данные. А как удалить то, что записано в неизменяемый реестр, например, блокчейн? Парадокс! eIDAS 2.0, в свою очередь, признаёт электронные идентификаторы (E-wallets), что открывает дорогу для DID, но накладывает жёсткие требования к аутентификации. Получается, технологиям придётся искать очень гибкие архитектурные решения, чтобы соответствовать духу и букве закона, возможно, через хеширование или офчейн-хранилища.

Стандарты верификации и аттестации

К 2026 году мы увидим, как конкурирующие стандарты верификации начнут, наконец, находить точки соприкосновения. Речь идет не только о технических протоколах, но и о юридической силе аттестатов. Ключевым станет вопрос: кто и на каком основании наделяется правом заверять данные в децентрализованном реестре? Без ответа на него вся система рискует остаться красивой концепцией.

Ожидается консолидация вокруг моделей, сочетающих автоматизированные проверки (например, через oracle) и экспертный человеческий анализ для высокорисковых операций. Это создаст гибридную, более устойчивую экосистему доверия.

Будущее безопасной идентичности

К 2026 году концепция самосуверенной идентичности (SSI) перестанет быть лишь многообещающей теорией, столкнувшись с суровой реальностью глобального комплаенса. Основной вызов? Создание децентрализованных систем (DID), которые будут не просто технологически безупречны, но и юридически безупречны в разных юрисдикциях. Представьте себе тонкое равновесие между приватностью пользователя и требованиями регуляторов — вот где будет кипеть настоящая борьба.

Прогнозы и рекомендации для внедрения

К 2026 году мы, вероятно, увидим ужесточение нормативов, особенно в таких чувствительных секторах, как финтех и здравоохранение. Настоятельно рекомендую организациям не откладывать пилотные проекты и начать адаптировать внутренние политики комплаенса под принципы самоуправляемой идентичности. Это позволит не только снизить риски, но и занять выгодную рыночную позицию, когда регуляторный пресс окончательно сомкнётся.